أغلق فيس بوك أكثر من 30 حسابًا تبين أنها تنشر فيروس RATs وهى فيروسات خاصة للتحكم عن بعد بأجهزة الكمبيوتر أو الهواتف، وذلك من خلال روابط خبيثة زعمت أنها تبلغ المستخدمين بالأزمة السياسية المستمرة فى ليبيا.

ونقلًا عن موقع " thenextweb" البريطانى، وجدت الحملة التى أطلق عليها اسم "عملية طرابلس"، والتى كشفت عنها شركة تشيك بوينت للأبحاث فى مجال الأمن السيبرانى، أن هذه الصفحات كانت نقطة توزيع للبرامج الضارة على الأقل منذ عام 2014، وأنها أصابت الآلاف من المستخدمين الذين وقعوا ضحايا لهذا الهجوم الإلكترونى على الأرجح.

ووفقًا للباحثين، استهدفت هذه الحملة الحسابات التى لديها عدد كبير من المتابعين من خلال إرسال الروابط وتنزيل الملفات، إذ يقوم الضحية بتنزيل الملف رغبةً منه فى معرفة تفاصيل غارة جوية ضربت البلاد، إلا أنها لا تحتوى سوى على برامج ضارة.

وقال الباحثون: إنهم بدأوا بالتحقيق فى الحملة بعد اكتشاف صفحة على موقع فيس بوك تتحدث عن قائد الجيش الوطنى الليبى "خليفة حفتر"، وقد تم استغلال صفحة فيس بوك التى انشئت فى أبريل 2019 مع أكثر من 11000 متابع فى نشر روابط متنكّرة فى صورة تسريبات من وحدات الاستخبارات الليبية، وكان يُزعم أن هذه التسريبات "تحتوى على وثائق تكشف تآمر دول مثل قطر أو تركيا ضد ليبيا، بل إن بعض عناوين URL حثت المستخدمين على تنزيل تطبيقات الأجهزة مخصصة للمواطنين المهتمين بالانضمام إلى القوات المسلحة الليبية.

وتم استخدام هذه الروابط فى تنزيل برامج ضارة وتطبيقات أندرويد تستخدم فى الاختراق والتحكم فى الهاتف عن مثل Houdini و Remcos و SpyNote.

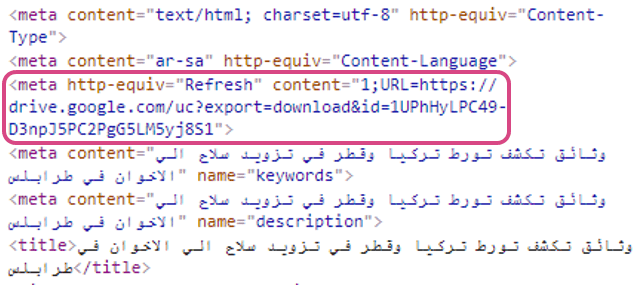

وكانت عناوين الــ URL مزيفة مثل bit.ly و goo.gl و TinyURL، واستخدم المهاجمون جوجل درايف ودروب بوكس وبوكس لتخزين البرامج الضارة على الهواتف، بجانب استخدامهم لأحد المواقع المعروفة فى ليبيا مثل Libyana لتخزين الملفات الضارة.

على الرغم من أن مجموعة الأدوات التى استخدمها المهاجمون ليست متطورة، فإن استخدام المحتوى المصمم والمواقع الشرعية والصفحات النشطة للغاية،التى تتمتع بالعديد من المتابعين قد جعل الأمر سهلًا لاستهداف العديد من المستخدمين.

وتعد الأخطاء الإملائية دليلًا للتأكيد على أن المحتوى تم إنشاؤه بواسطة متحدث باللغة العربية، لأنه من غير المحتمل أن يتم تقديمه بواسطة محركات الترجمة على الانترنت.

لقد أثبتت التحقيقات أيضًا أن المجال تم حله بعنوان IP مرتبطًا بموقع ويب آخر libya-10 [.] com [.] ly، والذى تم استخدامه عن طريق الصدفة أيضًا كخادم C&C لتوزيع الملفات الضارة فى عام 2017.

ومن خلال عملية بحث لاحقة لنطاق WHOIS، تأكد الباحثون من أن شخصًا ما تحت اسم مستعار، وهو "Dexter Ly" قد سجل الرابطين باستخدام عنوان البريد الإلكترونى drpc1070@gmail.com، وقاد الاسم المستعار الباحثين إلى حساب فيس بوك آخر، والذى وجد أنه يكرر نفس الأخطاء المكتشفة فى الصفحات السابقة، وكشف فحص دقيق أن المهاجم كان قادرًا على الحصول على معلومات حساسة تخص مسؤولين حكوميين.